August 25, 2006

おすすめ、最近の情報処理学会学会誌のSecurity関連記事

手前味噌な話もあるのですが、最近の情報処理学会学会誌には、セキュリティからみの面白い話がいくつか掲載されているので、備忘録もかねて残しておく.

- 2006年6月 Vol.47, No.6

* pp.569--615 バイオメトリクス認証関係の記事

- 2006年5月 Vol.47, No.5

* pp.473--478 PC搭載セキュリティチップ(TPM)の概要と最新動向

* pp.479--484 画像を用いた個人認証方式

- 2006年4月 Vol.47, No.4

* pp.410--416 セキュリティとプライバシを両立させる匿名認証技術について

セキュリティに興味のある方、各テーマについて知りたい方は是非読むことをお勧めします.

August 19, 2006

生体認証が,ユーザに新たな災いを呼びこんでしまうという事実

ITProの記事「生体認証論 (4)」の中で,「生体認証は日本が発祥」「日本を中心に広まるバイオメトリクス」とあるが,それには理由があると思った.その理由とは,「日本は比較的治安が良かったから」ではないだろうか? (あくまで過去形).

バイオメトリクスが認証として応用されたのが日本だった理由は「比較的、治安が良かったから」であると考える.なぜなら,治安が悪いと,バイオメトリクスを認証として使うのは敬遠されると予測するからだ.その理由は,バイオメトリクスを認証として使用することで,そのユーザが,犯罪者や犯罪組織に襲われる恐れ(傷害/誘拐/脅迫...)がある(高まる)からである.

バイオメトリクスを使っているがゆえに,その利用者が襲われるという事件は,「想定されているが起きるわけない」という状況ではない.すでに海外では発生しているのだ.

以下の記事はBBCのニュースであり,指紋認証のついた車を盗むために,所有者が襲われ,指を切断されたという事件である.

Malaysia car thieves steal finger

http://news.bbc.co.uk/2/hi/asia-pacific/4396831.stm (BBC)

「バイオメトリクス認証(生体認証)を使用すると,ユーザ自身の安全が脅かされる可能性がある」

上の事柄は,バイオメトリクス認証(生体認証)の導入にあたって,ユーザが知っておくべき事実であろう.そして,悪いことに,これはバイオメトリクス認証のシステム側では,なんの対策もできない脅威でもある.つまり,システムがどんなに良くなったとしても,この脅威に対する対策はシステム側ではできないのである.この事実を知っていたら,治安の良くない国や地域では,バイオメトリクスを認証として使おうとは普通思わないだろう.またこれは聞いた話であり、裏付けを取ったわけではないのだが、とある国の銀行で、銀行オンラインシステムを管理する人たちに対して「システムの安全性を高めるため、そして監査のため、バイオメトリクス認証を導入する」と会社が決めたところ、従業員らの猛反発をくらい、中止になった.という話もあるとのこと.ま、そうでしょう.命をかけてまで、銀行システムの管理をするぐらいなら、その職を辞するのが普通の人の感覚ではないだろうか?

そしてなによりも疑問を持たずにはいられないのは,セキュリティ対策が,セキュリティ上の新たな脅威を生んでしまっていることだ.

この脅威は,バイオメトリクス認証が技術として世に出てきた当初から想定されていたことだと推測する.それにもかかわらず,これの導入に踏み切ったというのならば,「そんなこと起きるわけない」という風に,想定されていた脅威に対する評価を安易に見積もったということだろうか? こういう場合,システム導入の結果としてユーザの身になんらかの事件が発生した場合,この責任は一体誰が取るのだろうか? そして,このご時世に,「こんなこと起こるわけない.」と言い切ることのできる人なんているのだろうか?...

良く考えてみるほどに,恐い話である.

August 16, 2006

Google Scholarが日本語に対応

Google Scholarが日本語にも対応し,日本語の論文も検索できるようにするそうです.

日経新聞の記事

グーグル,学術論文検索サービスの日本語版を年内開始

日本語版Google ScholarのURLはこちら.

http://scholar.google.com/intl/ja/

ま,人によっては「日本語の論文なんて論文じゃない.」なんて方もいるとは思います.

が,私は結構日本語の論文も参考にしますので,これは歓迎です.

でも,今の時点だと,googleの検索結果とgoogle scholar日本語版の検索結果がほとんど同じようで... 今後に期待.

August 12, 2006

The case of transient authentication

The case for transient authentication,

Brian D. Noble, Mark D. Corner,

Proceedings of the 10th workshop on ACM SIGOPS European workshop, pp.24--29, 2002.

http://portal.acm.org/citation.cfm?id=1133373.1133377

mobile/ubiquitous環境での認証手法の提案.具体的に言うと,ユーザがshort-rangeの無線通信機能を持つtokenを持ち、ユーザが,機器になんらかの要求を出すたびに,機器とtokenの間で無線通信を行い,認証をする.その認証にパスした場合にのみ,その要求が処理されると言うものである.

Persistent authenticationからTransient authenticationへ移行しようよ! という提案と見ることもできるか.

モバイル機器とユーザ間の認証をどうするか? という問題に対し,デバイスになんらかの要求を出すたびに認証をすべき.という枠組を提案.つまり,なんらかの操作を行うたびに,認証をしなければいけない環境の提案である (ファイルを操作するたびに認証(!)というレベルを想定).

今日,セキュリティのため,機器を操作している人が正規のユーザかどうかを確認するため認証を行う必要がある.しかし,モバイル機器の場合,それが他人(悪人)に入れ替わる恐れが高い.よって,操作のたびに認証を必要ことが望ましい.

一方,既存の認証方法は,persistent authenticationと述べているが,一度認証したら,logout(明示的にrevoke)するまでその権限が付与される枠組であり,これではモバイル環境でのセキュリティ確保の方法としては適していないと指摘.

例)

* ちょっと中座した際に,他人にいたずらされたらどうするの?

* ログインしたままでNote PCが盗まれたらどうするの?

これに対し,権限付与の有効時間を決め,時間を経過したら再度認証を要求する方法があるが,これはユーザの負担を増やすだけである.

安全性を高めるためには,頻繁に認証した方が良い,しかし,利便性を考えれば,認証による権限が長時間有効である方が良い.この両者の関係をうまくとりもつのがtransient authenticationである.

transient authenticationの4つの特性

1. ユーザは機器にアクセスできること

2. 利便性を悪化させない

3. 操作(処理)速度を劣化させない

4. ユーザは,行われる操作に対して明示的に承諾を与える

* tokenは、IBMのlinux watchのようなものを想定しており,short-rangeの無線通信の他に、暗号/復号化処理などがtoken上で処理できるものとしている.

* 無線の通信範囲に入れば,自動的に処理が行われるのではない.無線の届く範囲に入っても,その後,一度token-機器間で認証(binding of tokens to device)する必要がある.

File SystemとProcess単位のメモリ空間に,この手法を応用する例が述べられている.

"Zero-Interaction Authentication"という、ある意味衝撃的なタイトル(?)の論文が,この手法をFile Systemに応用した論文である.

Zero-Interaction Authentication,

Mark D.Corner and Brian D.Noble,

Proc. of the 8th annual international conference on Mobile Computing and Networking,

pp.1--11, 2002

http://portal.acm.org/citation.cfm?id=570645.570647

ま,いわゆる「所有物認証」だ.が,要求単位で毎回認証するので,persistent-authenticationより機器の紛失や盗難に対しては安全性が高いと言う主張のようだ.でも,やっぱり所有物認証とさほど大きな差はないようにも見える.

また,基本的にモバイル機器とtokenの間の認証なので,tokenと人間間の認証は? という点が疑問だったが、良く読むと,その点は,数日おき(日単位で定期的)にtokenが所有者に認証を要求することで、その両者の間の整合性は取られるようだ.

論文にも「As long as the token can be unobtrusively worn, it affords a greater degree of physical security.」とある.

参考文献にあるが、Ensure Technologies社の、「XyLoc」というシステムが、この論文で主張しているシステムを実現しているように見えます.Demo Videoもこちらにあるので、興味のある方は見るべし.

[追記]

よくよく見たら、NTTドコモのパナソニックモバイル系端末P903i, P904iに搭載されていた,あんしんキー(P904iでの説明)は、まさにこの仕組みを使った認証ですね.携帯のセキュリティにNTTドコモが繰り出す秘策(ITPro)と言われていたのですが,普及に弾みがつかなかったようです.この仕組みの普及をすすめる安心空間コンソーシアムというコンソーシアムもあるそうです

August 03, 2006

画像と音の組み合わせによる認証方法の提案

Using A Combination of Sound and Images to Authenticate Web Users,

Jim Liddell, Karen V.Renaud and Antonella De Angeli,

HCI 2003. 17th Annual Human Computer Interaction Conference. Designing for Society. Bath, England. 8-12 Sept, 2003.

論文はこちらからdownload可能

画像と音を組み合わせた認証方法の提案.

Audio-Visual Associative Protocol (AVAP) an authentication scheme relying on the previously-proven efficacy of pictorial passwords and on the benefits of non-speech audio.

ということで、未開発の連想記憶を認証に使うことを考えたんだそうだ.

が、やっぱり結果はいまいちだったとのこと.

* ユーザは、日々の体験の中から、ある音と、その音を聞いていた時の視覚イメージを関連づけて記録しておく.それを用いてユーザ認証を行うという仕組み.その関連付けした記録は、随時記録して残しておくそうだが、そもそもこれが現状では困難だし、面倒そうだ.

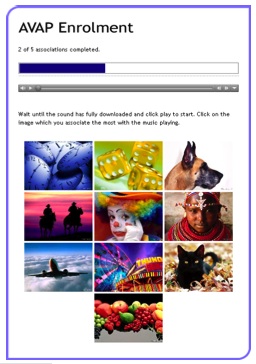

* 認証時には、ユーザはシステムからランダムに選択された音を聞かされる.ユーザは、この音を聞いて、この音と関連づけられている画像を10枚の画像の中から選択する.これを複数回繰り返し、すべて正解であれば、正規のユーザとして認める.という具合である.

* この手法の利点の一つとして、ユーザによるパスワードの記録が困難なので、人為的な脆弱性は少ないと言える.

* semantically-similarな画像群を使うとある.安全性向上が見込まれるが、正規ユーザによる混乱もあるのでは? と推測する.どうなんだろう?

* 1回目の評価.PINとVIP(画像認証)とAVAPで比較をしたが、エラー発生率はAVAPが一番多かった(24%).またAVAPは他の手法と比較して利用頻度も低かった.その理由は、音の利用が思っている以上に難しいこと(環境問題や、platform依存の問題)と、認証に時間がかかることである.

* やはり関連付けが難しい.ユーザは適当に関連付けしてしまう.(そうだろうよ)

* 他にも、音は聞かず、単に画像認証にしてしまうとか、時間がかかることにイライラする、類似した画像の判別に苦労する、画像自体が抽象的すぎてわからない(図1のこと?).などの問題が発生.

* 2回目の評価.類似画像の使用をやめ、より現実的な画像(図3)を使うようにした.が、エラー発生率に大きな変化は見られなかった.

* AVAPへの反応は良かったのだが、認証時間だけは不満が多かった.またSecurity、簡単さ、効率の面も、被験者から大きな差異は指摘されなかった.

* 事後のアンケートから、AVAPは楽しいが、予測可能性に関する懸念や、良く聴くような音楽の利用を嫌がるといったコメントもあった.

* 結論として、記憶面での改善は実現できず、高い安全性が求められるところでの認証には使えないが、leisure-based web serviceならいいかも! っておいおい.「楽しい」というコメントが多かったのは、目新しさの効果が大きいと思う.継続的に使われるようになったら、時間がかかるという欠点が、楽しさの利点を消し去ってあまりあるかもしれないと邪見に考えても見る.

* 音や映像は、その閲覧(?)に時間がかかるのが欠点であり、認証の材料としては使いにくいのは事実だ.だからといって、ダメだというのではなく、秘密情報そのものとして使うのではなく、音や映像の...を認証に使うとかいう方法はないかな、と思ったりもする.

また、映画をよく見る人なら、この音と画像(シーン)の関連付けはすでに「できあがっている」と言えるので、うまくいくかなとも考えたが、その映画を見た人なら誰でも認証できてしまうので、個人認証にはならないな...うーむ.