April 29, 2009

Paper: Question-Based Authentication Using Context Data

生活データ(ライフログ)を使用した個人認証手法に関する論文

Nosseir, A., Connor, R., Revie, C., and Terzis, S. 2006. Question-based authentication using context data. In Proceedings of the 4th Nordic Conference on Human-Computer interaction: Changing Roles (Oslo, Norway, October 14 - 18, 2006). A. Mørch, K. Morgan, T. Bratteteig, G. Ghosh, and D. Svanaes, Eds. NordiCHI '06, vol. 189. ACM, New York, NY, 429-432. DOI= http://doi.acm.org/10.1145/1182475.1182529

- low risk situationを想定した認証 (仮に対象とする資源に不正にアクセスされても重大な事件にならない場合 例: コーヒーメーカが設置されている共用会議室へのアクセス)

- Smart environment(センサー設置済み居室)で採取される行動データを、認証の質問に利用

以下、走り書き

■ motivation and related work

- 既存の認証三手法は設置や維持が面倒だし、ユーザビリティ的にも負担が大きい

- ICカードは(初期)投資が必要、生体認証も同じ

- 所有物は盗難、紛失、忘れた! がある (本人がいるのに本人として認証できない).また所有物の管理は厳重にする必要がある

- 知識による認証手法はユーザビリティ問題

- 知識ベースの認証の改善手法として以下の提案がある

-- cognitive password [16]

-- image-based password [5,10,13]

-- electronic personal history[9]

しかし、これらの方法にも、以下のような問題がある

- データ収集コスト

- 推測可能性

推測可能性は"low risk situation"では許容される可能性があるが、データ収集コストは許容しにくい.このコストとは認証のために、ユーザやシステム管理社が情報を収集することを意味している.よって自然に収集されるデータの場合はデータ収集コストはないと解釈.(ま、これはいいとしても、生活データ収集のための設備投資コストはどうなの?) .だからsmart environment (monitoring environment?).そもそも認証のために情報収集をする設備ではないが、そこで収集可能な情報を認証に応用した.

[9]の手法は非常に好ましい結果だった.今回はSmart environmentにて得られる利用者のinhabitants' context(behavior)データが認証目的として正規ユーザとなりすましユーザを判別可能かについて取り組んだ

■ Experiment

- 3種類のセンサーを居室に設置

- ユーザは何も持たない

- 得られるデータにユーザを示すデータはないが、「机にしばらく滞在した」という事実を「その机のユーザ」とする判定ルールを用いて、各ユーザを識別

- 生活行動は記憶に残りやすい (autobiographical memory)

- 居室の出入り時刻を認証の質問として利用

- 質問タイプは2種類

-- recent: 認証時、最後に部屋に入った時間 / 部屋を出た時間

-- repetitive: 過去二週間の中から同じ時間帯に入退室した日

- 正規ユーザの認証となりすまし攻撃を実施

- 認証実験の認証手続きは、recentを2問、repetitiveを2問の計4問

- 各質問では選択肢を6個用意.各選択肢は30分毎の時間帯で表示

- 正規ユーザとなりすまし攻撃者で有為な差が出た

- repetitiveとrecentでも有為な差が出た

- より詳細な解析と実験は必要

■ 課題

- 「最も最近のイベント」や「反復行動の傾向」といった質問定義が一般的に適切かどうかの検証

- 回答選択肢として「30分ごと」という時間間隔に基づく定義が単純化されすぎていないかどうかの検証

- 回答選択肢はいくつ用意して、何回回答させるのが適切か?

- プライバシー問題

"low risk situations"という一言で、すべてのobjectionが「ま、そーね」に鳴ってしまう気がする.が、これを妥当だと示すことが難しいような気がする.Bruce Schneierも"Psychology of Security"として、過小評価、過大評価せずに適切に除法システムに関するリスクを評価するのは難しいと述べている.

The Psychology of Security - (2008/01/18)

# この短縮版記事が、CACM Vol.50, No.5, p.128に掲載されていたので知った

April 26, 2009

セキュリティ人間工学 (Security Ergonomics)

この記事が気になった

セキュリティ人間工学と、バックオフィス詐欺防止テクニック - ITPro 世界のセキュリティラボから (2009/04/16)

「セキュリティ人間工学」という日本語を始めて見た気がする. 言葉の定義はさておき、その言葉が意図する問題意識は同意する. 容易な道ではないが、もう少し人間、そして実際に使用するユーザに配慮したセキュリティシステムを実現していくことは、今後ますます重要な課題になると見ている.

が、記事の内容は、クライアントやユーザサイドではなく、サーバーサイドでもまだまだできることがあるという趣旨のようだ. ま、それはそうだと思う. が、個人的には、記事の中にもある通り「Webアプリケーションのセキュリティ人間工学は非常に多くの側面があるので、具体的な事例を調べる方がよいだろう」という方面に興味がある. その方面への取り組みをしていきたいと思っていたりする.

April 25, 2009

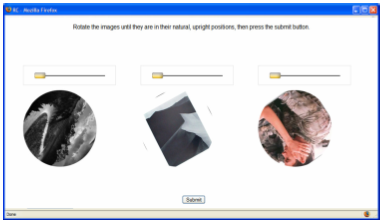

画像回転によるCAPTCHAの新手法

画像を回転させて回答するという、CAPTCHA(Completely Automated Public Turing test to tell Computers and Humans Apart)の新しい手法が提案されたそうです

- この絵をぐるぐる回して下さい - Googleの3氏がCAPTCHAの新手法 - ITPro (2009/04/20)

- Socially Adjusted CAPTCHAs - Google Research Blog (2009/04/16)

画像が認識できて、そしていわゆる常識的(社会的)に正しい方向に直すという手法だそうです.

ゆがめた文字画像が、画像認識等で自動的に読み取られてしまうという問題に対する改善策のようですが、これも同様の脆弱性を抱えているような気がするのは気のせいでしょうか? 画像種によるので、そういう画像は除外すればよいと指摘していますが、ではそうではない画像はどういう画像なんだろう? と疑問に思ったり.

WWW2009の論文だそうで、Googleのページで論文が公開されています.

VibraPass - 携帯端末の振動に応じて嘘の回答をする認証手法

De Luca, A., von Zezschwitz, E., and Hußmann:

Vibrapass: secure authentication based on shared lies

In Proceedings of the 27th international Conference on Human Factors in Computing Systems (Boston, MA, USA, April 04 - 09, 2009). CHI '09. pp.913-916

http://doi.acm.org/10.1145/1518701.1518840

Observation attack(覗き見攻撃)への対策として以下の方法を用いた認証手法を提案

- ユーザの持っている携帯電話のバイブレーションを利用

- ウソ回答を正規回答に混ぜて回答する

以下はメモ

- public displayでの役割は増加 (列車の自動券売機、飛行機のcheck-in端末、そして銀行ATMなど)

- 主たる対策手法は3種にわけられる

- ソフトウェアでの対策

-- 問題: これらは映像記録に脆弱である

- 認証システム側に付加されたハードウェアを利用した入力方法 = 生体認証/振動,触覚デバイスなど

-- public displayでは、そのデバイスの信頼性が問題になる (自分の所有するデバイスとは違い、なんらかの仕掛けがなされるかもしれない)

- ユーザ自身の持つハードウェアを利用した入力手法

-- これなら攻撃者に細工される危険はない、が、降るまい認証などだと曖昧な回答になる

仕組みは簡単、ユーザの端末をpublic displayと接続し、認証を始める.認証システム側ではランダムな0/1列を作成する (例: 010010).1の時にはユーザの携帯端末を振動させ、ユーザに嘘の回答を指示するというものである.つまり、4桁の暗証番号に2回分の嘘回答を混ぜさせることで、覗き見されたとしても、暗証番号の抽出を困難にし、その安全性を確保する.

- 利点: 通信機能は必要だが、認証システムにハードウェアを付加する必要はない

- 利点: man-in-the-middle攻撃の脅威はない: 携帯端末で値を入力して、public displayに送付する方法ではman-in-the-middle 攻撃の脅威に対応できないが、本手法は信号を受けるだけなので、この脅威は回避できる.

- 脆弱性: 複数回の入力行為を記録されると、暗証番号が抽出可能 (最悪の場合、2回分の入力記録で暗証番号が特定可能になりうる)

# ここの言い訳がすごい.そういう認証端末はすぐに修理される.そしてそういった端末をユーザが短期間に二度も操作することはない... ときたもんだ.

- 評価実験

- 被験者は24人(うち女性8名)、平均年齢23歳

- 3回連続して認証に失敗した事例は、8文字のPIN/Passwordで、嘘回答加増率50%および100%の時に多く発生した.

- 嘘回答加増率30%では、認証失敗事例はなかった

- 認証時間は、PIN/Password文字列と、嘘回答加増率に依存する (仮定通りの結果)

- Security Evaluation

- 2つのビデオによる映像記録と音声録音を記録を基に攻撃実験をしたら、32.5%でなりすましに成功した

-- 主たる要因はバイブレーションの音が聞こえたため

- また別の秘密情報特定要因として「ダメな嘘回答」が指摘された.(例: 同じキーを連続して入力した場合など)

- User Preference

- 嘘回答加増率は、被験者全員が30%-50%が好んだ

-- 50%を選んだ被験者の一人は"good trade-off between usability and secuirty"と言った

今後の課題

- ズボンを来ていない人、ポケットのない服の人はどうするんだ? (手でデバイスを持つとか、ちょっとどうにかしてデバイスを隠せば良いのでは?)

- 嘘回答の"quality"問題: "bad lies"では、それが嘘の回答であることが見破られてしまう

- 長期実験でのPIN/Passwordの想起(recall)に影響があるかの調査

うーん、デバイスを使って回答指示情報をユーザに伝えるのはUndercoverと同じようだが、それによって得られる安全性のレベルはずいぶん違うなという感じ.確かに、30-50%の嘘回答混入ならば、認証ミスも少なく、回答の高速入力は可能だろうけど、その代わりに得られる安全性もそれなりのような気もしなくもない.

April 23, 2009

興味深い - 奇怪論理学講座 (個人認証編)

「パロディ」と銘打ってあるものの、非常に興味深い示唆です

ニーモニックガードとクリプトニーモをマンガで紹介します - (株)ニーモニックセキュリティ

ページ中段以下に "パロディ、「奇怪論理学講座」編" があります.

マンガという手段がいいですね.

これなら、素人さんにでもお勧めできる勉強素材になります.

April 22, 2009

現在の情報システムの問題点 - ユーザからの貴重な意見

病院の電子カルテでも問題になっているのは、ユーザインタフェースと個人認証のようです.

今、多くの情報システムの主要な問題はこれらなのでは? と邪推すらしたくなるような格好の例かと思ったり

【産科医解体新書】(34)電子カルテで廃業増える? - 産經新聞 (2009/04/21)

当方は「ユーザ本位」という言葉で、こういった問題を取り上げるようになりました.

研究者なれば、こういうエンドユーザからの貴重な意見に真摯に耳を傾けなければいけません.

しかし、情報システムが利用者を振り回すような仕組みを現場に持ち込むのは言語道断ですね

個人的には、カルテを無理矢理GUIなどでシステム化するのはやめて、カルテは手書きのままとする.

で、それを大前提にしたまま、今ある諸問題を解決できる方法を模索すべきかと思うのですが、いかがでしょうか? それとUIはメーカーごとにバラバラなのはいいけれど、backendはオープンな仕様で共通化するのは必要不可欠で、そこは国や医師会も関与して決めて頂き、UIはお医者さんの好みで使ってもらう. 理想を言うならModelとViewをきっちり分離したシステムにすべきかと. でないと、いくらIT戦略会議等で電子カルテの普及なんて旗を振っても、患者にも医者にもメリットのないシステムであり続けてしまい、結果として普及なんて夢またの夢になるのではないか? と、これまた邪推したりする.

April 20, 2009

情報処理 会誌 2009年3月号はセキュリティ特集

情報処理学会 会誌 Vol.50, No.3は、まさにセキュリティ特集号です

会誌「情報処理」Vol.50, No.3 - Bookpark

取り上げているテーマは、大きく二つ

1. セキュリティ要求工学の実効性

2. ネットワーク観測とマルウェア解析の融合に向けて - インシデント分析センターnicterの研究開発

個人的には、後者の記事が面白かったです.ネットワークセキュリティやマルウェア(malware)解析、ハニーポット(honeypot)などに興味のある人は「基本知識」の1つとして読んでおくべきかと思います.